Identity Flows

Organizza i flussi di lavoro per le identità in tutta l’azienda.

Identity Flows

Riduci rapidamente la complessità ed elimina le attività manuali

Organizza eventi, dati e processi relativi alle identità senza dover scrivere codice.

Collega i dati di identità in tutta l’azienda

Costruisci flussi di lavoro per la gestione delle identità – sia semplici che complessi – per orchestrare il flusso dei dati sulle identità tra le applicazioni.

Potenzia i flussi di lavoro di provisioning

Crea flussi di lavoro altamente flessibili e dinamici per affrontare processi aziendali di provisioning complessi senza scrivere codice.

Agisci in base agli eventi di identità o al rischio dell’utente

Rafforza la tua postura di sicurezza limitando i flussi di lavoro automaticamente in base a eventi correlati alle identità o a comportamenti rischiosi.

Flussi di lavoro flessibili per la gestione delle identità

Implementa rapidamente gli eventi di identità, crea flussi di lavoro e sincronizza i dati sulle identità in diverse applicazioni, archivi di directory e repository.

Interfaccia no-code

Crea facilmente flussi di lavoro avanzati tramite l’intuitiva interfaccia drag-and-drop e la logica “IFTTT”.

Connettori preimpostati

Gestisci gli eventi di identità su migliaia di applicazioni utilizzando connettori personalizzati già pronti per l’uso o facili da creare.

Flussi di lavoro adattabili

Sviluppa flussi di lavoro flessibili che si adattano ai comportamenti rischiosi, alle regole aziendali o a cambiamenti nei dati di identità.

Applicazioni appositamente progettate per flussi di lavoro avviati dall’utente

Consenti agli utenti finali di avviare flussi di lavoro di identità specifici attraverso applicazioni appositamente progettate senza concedere privilegi ad applicazioni né risorse a valle.

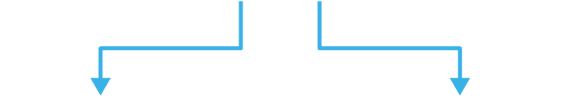

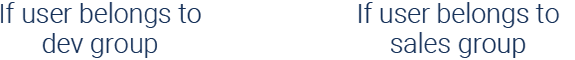

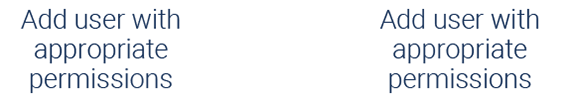

Come funziona Identity Flows

Automatizza i tuoi processi aziendali su scala con flussi di lavoro di gestione delle identità senza interferenze

![]()

Casi d’uso esemplificativi

Cosa puoi fare con Identity Flows

Potenzia la gestione del ciclo di vita delle identità

emplifica i processi aziendali complessi lungo l’intero ciclo di vita dei dipendenti. Ad esempio, concedi il giusto insieme di autorizzazioni e assegna risorse specifiche agli utenti in base agli attributi o alle modifiche del sistema HRIS.

Orchestra la risposta agli eventi di sicurezza

Attiva flussi di lavoro per la risposta alle minacce in base ai dati provenienti da strumenti di sicurezza prodotti da terzi. Ad esempio, puoi aggiungere utenti a un gruppo di utenti sospetti e aprire un ticket di helpdesk quando viene rilevato un comportamento anomalo dell’utente.

Esegui attività da un’unica applicazione/h4>

Semplifica le attività che coinvolgono più applicazioni, incorporando funzioni da un’applicazione all’altra o creando un’applicazione personalizzata con la propria UI. Ad esempio, consenti agli utenti di creare un’opportunità Salesforce e un invito nel calendario di Outlook senza uscire da Slack.

Piani e prezzi

Esplora

le risorse

correlate

Concentrati sulla gestione della tua azienda,

non sulla reazione alle minacce.